Корпорация Microsoft выложила данные о масштабной кибератаке, в результате которой около миллиона устройств на базе Windows стали жертвами сложной схемы, связанной с вредоносной рекламой. Злоумышленники смогли похитить с зараженных компьютеров личные данные пользователей, включая учетные записи, цифровые активы и конфиденциальную информацию.

Согласно отчету, атака стартовала в декабре 2024 года, когда хакеры начали распространять вредоносные ссылки, ведущие на зараженные рекламные объявления. Microsoft указывает, что основными площадками для размещения такой рекламы стали нелегальные стриминговые сервисы, предлагающие пиратский контент. В числе таких платформ были названы домены movies7[.]net и 0123movie[.]art.

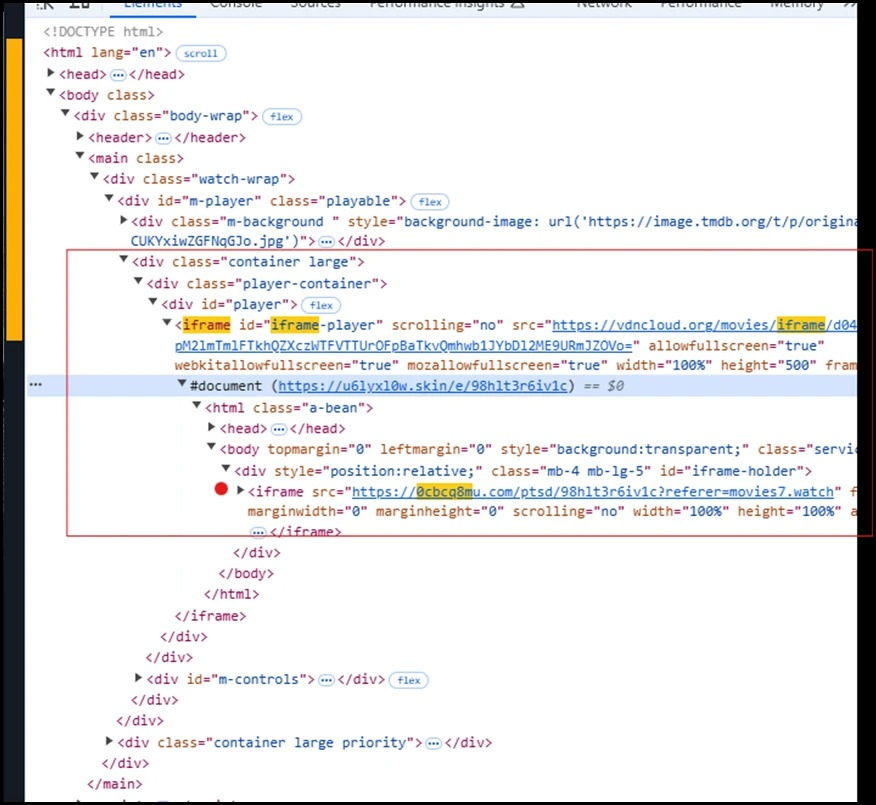

«Стриминговые сайты внедряли вредоносные редиректоры, чтобы получать доход от платежных платформ за просмотры или клики», — пишут эксперты.

Внедрение вредоносного кода

Вредоносные ссылки, встроенные через iframe, направляли пользователей через цепочку перенаправлений, включая поддельные сайты технической поддержки, и в конечном итоге приводили к репозиториям на GitHub, где хранились вредоносные файлы.

Вредоносные ссылки, встроенные через iframe, направляли пользователей через цепочку перенаправлений, включая поддельные сайты технической поддержки, и в конечном итоге приводили к репозиториям на GitHub, где хранились вредоносные файлы.

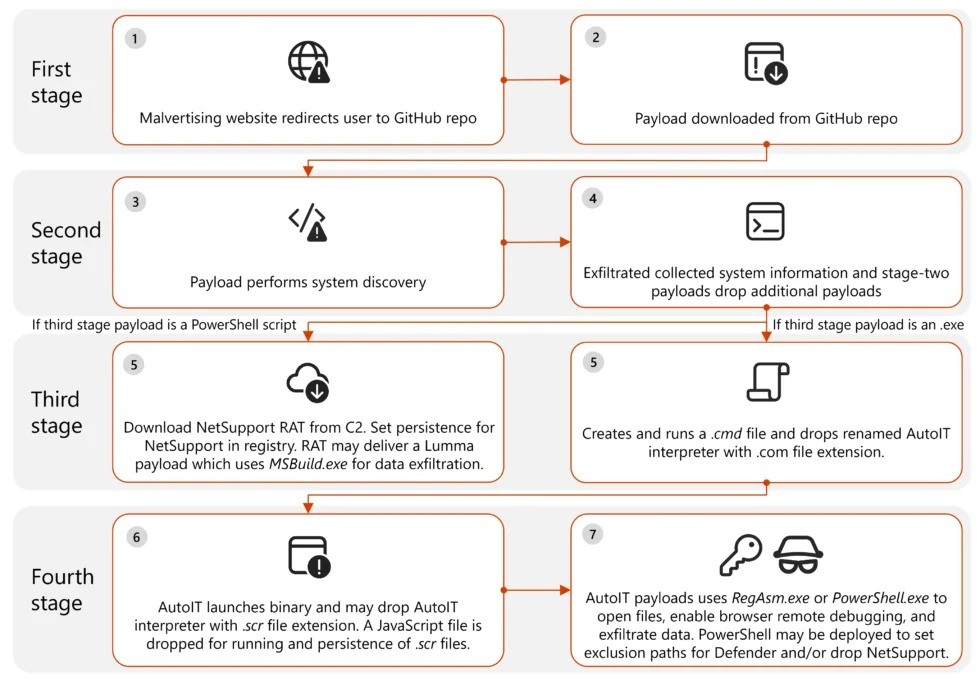

Атака осуществлялась в несколько этапов. На начальной стадии злоумышленники собирали данные об устройстве, чтобы адаптировать дальнейшие действия. Затем отключались защитные механизмы, устанавливалось соединение с командными серверами, и на систему загружался вредоносный инструмент NetSupport.

«В зависимости от полезной нагрузки второго этапа на зараженное устройство попадал один или несколько исполняемых файлов, а иногда и закодированный PowerShell-скрипт, — пишут исследователи. — Эти файлы запускали цепочку событий, которая включала выполнение команд, доставку полезной нагрузки, уклонение от защиты, обеспечение устойчивости, связь с управляющими серверами и хищение данных».

Для распространения вредоносного ПО преимущественно использовался GitHub, однако также были задействованы Discord и Dropbox.

Схема атаки

Специалисты считают, что атака носила массовый характер, то есть злоумышленники не выбирали конкретные цели, а атаковали всех подряд. В числе пострадавших оказались как частные пользователи, так и компании.

Специалисты считают, что атака носила массовый характер, то есть злоумышленники не выбирали конкретные цели, а атаковали всех подряд. В числе пострадавших оказались как частные пользователи, так и компании.

Вредоносное ПО, проникшее на устройства (в основном стилеры Lumma и Doenerium), извлекало данные из браузеров, включая файлы cookie, пароли, историю посещений и другую конфиденциальную информацию. В частности, злоумышленники интересовались следующими файлами:

- \AppData\Roaming\Mozilla\Firefox\Profiles\<user profile uid>.default-release\cookies.sqlite;

- \AppData\Roaming\Mozilla\Firefox\Profiles\<user profile uid>.default-release\formhistory.sqlite;

- \AppData\Roaming\Mozilla\Firefox\Profiles\<user profile uid>.default-release\key4.db;

- \AppData\Roaming\Mozilla\Firefox\Profiles\<user profile uid>.default-release\logins.json;

- \AppData\Local\Google\Chrome\User Data\Default\Web Data;

- \AppData\Local\Google\Chrome\User Data\Default\Login Data;

- \AppData\Local\Microsoft\Edge\User Data\Default\Login Data.

- \AppData\Roaming\Mozilla\Firefox\Profiles\<user profile uid>.default-release\formhistory.sqlite;

- \AppData\Roaming\Mozilla\Firefox\Profiles\<user profile uid>.default-release\key4.db;

- \AppData\Roaming\Mozilla\Firefox\Profiles\<user profile uid>.default-release\logins.json;

- \AppData\Local\Google\Chrome\User Data\Default\Web Data;

- \AppData\Local\Google\Chrome\User Data\Default\Login Data;

- \AppData\Local\Microsoft\Edge\User Data\Default\Login Data.

Кроме того, вредоносное ПО проверяло наличие файлов в облачном хранилище OneDrive, а также искало на устройствах криптовалютные кошельки, такие как Ledger Live, Trezor Suite, KeepKey, BCVault, OneKey и BitBox.

Microsoft сообщила, что вредоносные файлы на первом этапе атаки были подписаны цифровыми сертификатами. Компания уже выявила и отозвала 12 таких сертификатов, использованных злоумышленниками.

Мы разрабатываем, внедряем и администрируем системы информационной безопасности в Свердловской области и Севастополе!

Благодаря многолетнему опыту и команде экспертов, знаем, что важно для IT-инфраструктуры и как защититься от киберугроз во всех сферах деятельности.

Мы призываем к сотрудничеству компании, которые хотят сохранить безопасность баз данных, бизнес-процессов и другой важной информации.

Оставьте свой контакт на нашей главной странице и мы поможем вам с любым вопросом! Или позвоните сами :)

+7 (343) 222-13-32 — Екатеринбург

+7 978 214 29 87 — Севастополь

+7 978 214 29 87 — Севастополь