Многоуровневая фишинговая атака на российских пользователей с применением программ-шифровальщиков и социальной инженерии.

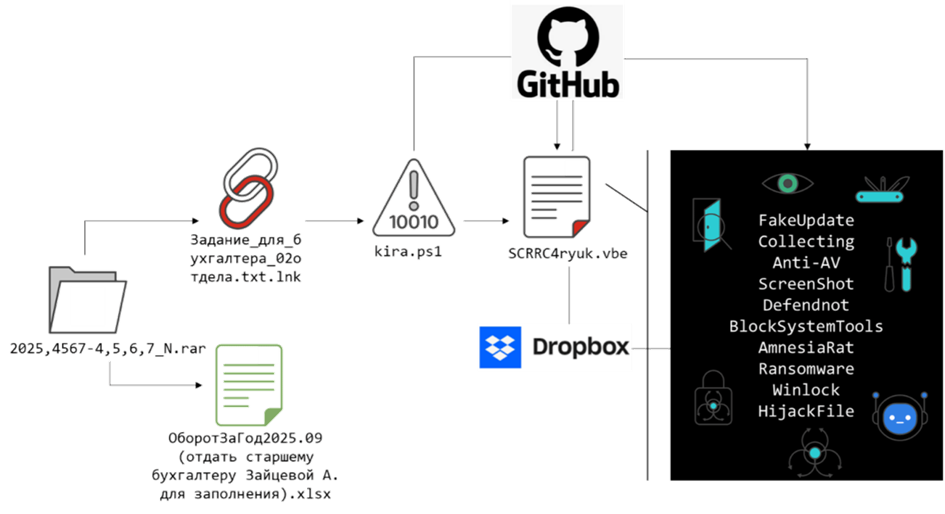

По данным исследования Fortinet FortiGuard Labs атака инициируется путём социальной инженерии через электронные документы деловой тематики. Документы содержат визуально отвлекающие элементы: ложные поручения или уведомления о состоянии.

Отличительные признаки:

- распространение вредоносного ПО через публичные облачные сервисы. Например, GitHub преимущественно используется для хранения скриптов, тогда как двоичные компоненты размещаются на платформе Dropbox. Диверсификация затрудняет обнаружение угроз и обеспечивает дополнительную стойкость операции.

- активное применение программы defendnot для обхода механизма Microsoft Defender. Инструмент позволяет злоумышленникам вводить в заблуждение средства безопасности операционной системы Windows, создавая иллюзию наличия другого антивирусного решения.

- активное применение программы defendnot для обхода механизма Microsoft Defender. Инструмент позволяет злоумышленникам вводить в заблуждение средства безопасности операционной системы Windows, создавая иллюзию наличия другого антивирусного решения.

Этапы заражения системы:

- Рассылка архива с заражёнными файлами. Ярлык Windows (.lnk) сопровождается документом-подделкой, замаскированным под обычный текстовый файл («задание_для_бухгалтерии.txt»). Однако при активации этот ярлык выполняет сценарий PowerShell, запрашивая последующие инструкции из GitHub-хранилища («github[.]com/Mafin111/MafinREP111»), чтобы обеспечить дальнейшую эксплуатацию цели.

- После открытия документа система незаметно отправляет уведомление оператору атаки через Telegram Bot API, сигнализируя об успешном выполнении начального этапа заражения.

- Активация второго компонента через отсроченную паузу длительностью около семи минут, обеспечивая дополнительный уровень сложности детектирования угрозы.

- Visual Basic-скрипт представляет собой сложный контроллер, собирающий следующую стадию полезной нагрузки прямо в оперативной памяти, не оставляя следов на жестком диске.

- Завершающая стадия сценария осуществляет проверку уровня привилегий своего запуска, и если они недостаточны, многократно вызывает запросы UAC (User Account Control), вынуждая жертву повысить права доступа. Интервал между попытками составляет примерно три секунды.

Далее вредоносная программа приступает к выполнению комплекса мероприятий, нацеленных на уменьшение видимости, отключение защитных механизмов, сбор разведывательной информации, препятствие восстановлению системы и последующую установку основной полезной нагрузки.

Меры для снижения риска обнаружения:

- Настройка исключений в Microsoft Defender, чтобы предотвратить сканирование критически важных папок, таких как ProgramData, Program Files, рабочий стол, загрузки и временные директории.

- Использование PowerShell для деактивации ряда функций безопасности Defender.

- Установка и регистрация инструмента defendnot, создающего иллюзию присутствия стороннего антивирусного продукта в Центре безопасности Windows, вследствие чего Defender сам отключается.

- Использование PowerShell для деактивации ряда функций безопасности Defender.

- Установка и регистрация инструмента defendnot, создающего иллюзию присутствия стороннего антивирусного продукта в Центре безопасности Windows, вследствие чего Defender сам отключается.

Для проведения разведки и мониторинга среды применяется модуль на базе .NET, регулярно осуществляющий захват экранных снимков с интервалом в полминуты. Получаемые снимки сохраняются в виде PNG-изображений и передаются злоумышленникам через Telegram-бота.

Носитель вируса изменяет настройки реестра, ограничивая возможности администрирования и диагностики операционной системы Windows.

Завершающим этапом является внедрение механизма переопределения ассоциаций файлов, согласно которому открытие определенных типов файлов вызывает появление подсказки с рекомендацией обратиться к злоумышленнику через Telegram.

Носитель вируса изменяет настройки реестра, ограничивая возможности администрирования и диагностики операционной системы Windows.

Завершающим этапом является внедрение механизма переопределения ассоциаций файлов, согласно которому открытие определенных типов файлов вызывает появление подсказки с рекомендацией обратиться к злоумышленнику через Telegram.

Основной нагрузкой после успешной дезактивации защиты и инструментов восстановления становится Amnesia RAT («svchost.scr») — инструмент похищения данных и дистанционного управления устройством.

Загружаемый из хранилища Dropbox, вредонос способен похитить конфиденциальную информацию из браузера, криптокошельков, популярных приложений (Discord, Steam, Telegram), а также собирать сведения о системе, снимать фотографии с камеры, записывать звук с микрофона, перехватывать содержимое буфера обмена и получать название текущего открытого окна приложения.

Троян удаленного доступа Amnesia RAT обеспечивает полный контроль над инфицированной машиной, позволяя злоумышленникам просматривать активные процессы, завершать их, исполнять shell-команды, загружать другие вредные модули и запускать дополнительное вредоносное программное обеспечение.

Передача украденных данных осуществляется главным образом через защищённый протокол HTTPS с использованием Telegram Bot API. Если объем передаваемых сведений значительный, файлы выгружаются на сторонние файловые серверы, такие как GoFile, а ссылки отправляются через Telegram.

Аmnesia RAT обладает широким спектром возможностей, включая хищение учетных данных, перехват сессий, совершение финансовых преступлений и непрерывный мониторинг системы в реальном времени, что делает его мощным средством для захвата учетных записей и дальнейших кибератак.

Второй компонент вредоносного ПО, поставляемый вместе с RAT, представляет собой шифровальщика, основанного на инструменте Hakuna Matata. Его задачей является зашифровка широкого спектра файлов на устройстве жертвы, таких как документы, архивы, мультимедиа, коды программ и ресурсные файлы приложений. Перед началом процесса шифрования скрипт завершает потенциально мешающие процессы.

Дополнительно шифровальщик следит за состоянием буфера обмена, незаметно подменяя адресные строки крипто-кошельков пользователя своими собственными, перенаправляя платежи в пользу преступников. По завершении процедуры шифрования система блокируется программой WinLocker, лишая пользователя доступа к своим ресурсам.

Эти шаги подчеркивают способность современных вирусов проникнуть глубоко внутрь инфраструктуры без использования уязвимостей, используя лишь встроенные механизмы Windows и стандартные инструменты администрирования. В итоге защита конечных устройств оказывается нейтрализованной, открывая путь для внедрения шпионского ПО и других деструктивных компонентов.

Microsoft настоятельно рекомендует усилить меры защиты, включив блокировки несанкционированного вмешательства в настройки центра безопасности Windows, а также внимательно следить за изменениями в поведении Zащитника Windows и возможными аномалиями в вызовах его API.

Злоумышленник UNG0902 проводил атаку на подразделения кадровых служб, отдела расчетов зарплаты и внутреннего администрирования российских предприятий, внедряя специализированный имплантат под названием DUPERUNNER, предназначенный для последующей загрузки системы управления и контроля AdaptixC2. Эта целенаправленная фишинговая кампания, известная как Operation DupeHike, началась ещё в ноябре 2025 года.

Атака основывается на использовании поддельных документов, связанных с выплатой премий сотрудникам и внутренними финансовыми правилами компании, с целью склонить получателя к открытию вредоносного файла формата LNK внутри ZIP-архива, приводящего к запуску DUPERUNNER.

Получив доступ к внешней сети, имплант подключается к внешнему серверу, откуда получает и отображает фейковый PDF-документ, одновременно выполняя процедуру оценки характеристик системы и загрузки системы управления AdaptixC2 в фоновом режиме.

За последнее время было зафиксировано участие в аналогичных атаках на российские предприятия другого злоумышленника, называемого Paper Werewolf (также известный как GOFFEE), который активно применял искусственно генерируемые приманки и библиотеки DLL, компилируемые как дополнения Excel XLL, для доставки бекдора под названием EchoGather.

После старта вредоносная программа занимается сбором информации о системе, устанавливает соединение с заранее прописанным управляющим сервером (C2) и поддерживает исполнение команд и передачу файлов. Общение с центром управления осуществляется через протокол HTTP(S) с использованием стандартного компонента WinHTTP API.

Троян удаленного доступа Amnesia RAT обеспечивает полный контроль над инфицированной машиной, позволяя злоумышленникам просматривать активные процессы, завершать их, исполнять shell-команды, загружать другие вредные модули и запускать дополнительное вредоносное программное обеспечение.

Передача украденных данных осуществляется главным образом через защищённый протокол HTTPS с использованием Telegram Bot API. Если объем передаваемых сведений значительный, файлы выгружаются на сторонние файловые серверы, такие как GoFile, а ссылки отправляются через Telegram.

Аmnesia RAT обладает широким спектром возможностей, включая хищение учетных данных, перехват сессий, совершение финансовых преступлений и непрерывный мониторинг системы в реальном времени, что делает его мощным средством для захвата учетных записей и дальнейших кибератак.

Второй компонент вредоносного ПО, поставляемый вместе с RAT, представляет собой шифровальщика, основанного на инструменте Hakuna Matata. Его задачей является зашифровка широкого спектра файлов на устройстве жертвы, таких как документы, архивы, мультимедиа, коды программ и ресурсные файлы приложений. Перед началом процесса шифрования скрипт завершает потенциально мешающие процессы.

Дополнительно шифровальщик следит за состоянием буфера обмена, незаметно подменяя адресные строки крипто-кошельков пользователя своими собственными, перенаправляя платежи в пользу преступников. По завершении процедуры шифрования система блокируется программой WinLocker, лишая пользователя доступа к своим ресурсам.

Эти шаги подчеркивают способность современных вирусов проникнуть глубоко внутрь инфраструктуры без использования уязвимостей, используя лишь встроенные механизмы Windows и стандартные инструменты администрирования. В итоге защита конечных устройств оказывается нейтрализованной, открывая путь для внедрения шпионского ПО и других деструктивных компонентов.

Microsoft настоятельно рекомендует усилить меры защиты, включив блокировки несанкционированного вмешательства в настройки центра безопасности Windows, а также внимательно следить за изменениями в поведении Zащитника Windows и возможными аномалиями в вызовах его API.

Злоумышленник UNG0902 проводил атаку на подразделения кадровых служб, отдела расчетов зарплаты и внутреннего администрирования российских предприятий, внедряя специализированный имплантат под названием DUPERUNNER, предназначенный для последующей загрузки системы управления и контроля AdaptixC2. Эта целенаправленная фишинговая кампания, известная как Operation DupeHike, началась ещё в ноябре 2025 года.

Атака основывается на использовании поддельных документов, связанных с выплатой премий сотрудникам и внутренними финансовыми правилами компании, с целью склонить получателя к открытию вредоносного файла формата LNK внутри ZIP-архива, приводящего к запуску DUPERUNNER.

Получив доступ к внешней сети, имплант подключается к внешнему серверу, откуда получает и отображает фейковый PDF-документ, одновременно выполняя процедуру оценки характеристик системы и загрузки системы управления AdaptixC2 в фоновом режиме.

За последнее время было зафиксировано участие в аналогичных атаках на российские предприятия другого злоумышленника, называемого Paper Werewolf (также известный как GOFFEE), который активно применял искусственно генерируемые приманки и библиотеки DLL, компилируемые как дополнения Excel XLL, для доставки бекдора под названием EchoGather.

После старта вредоносная программа занимается сбором информации о системе, устанавливает соединение с заранее прописанным управляющим сервером (C2) и поддерживает исполнение команд и передачу файлов. Общение с центром управления осуществляется через протокол HTTP(S) с использованием стандартного компонента WinHTTP API.

Мы внедряем системы информационной безопасности в Свердловской области и Севастополе!

Благодаря многолетнему опыту и команде экспертов, знаем, что важно для IT-инфраструктуры и как защититься от киберугроз во всех сферах деятельности.

Оставьте свой контакт на главной странице и мы поможем с решением проблемы любой сложности!

+7 (343) 222-13-32 — Екатеринбург

+7 (978) 214 29 87 — Севастополь

Благодаря многолетнему опыту и команде экспертов, знаем, что важно для IT-инфраструктуры и как защититься от киберугроз во всех сферах деятельности.

Оставьте свой контакт на главной странице и мы поможем с решением проблемы любой сложности!

+7 (343) 222-13-32 — Екатеринбург

+7 (978) 214 29 87 — Севастополь