Специалисты Zimperium выявили обновленную версию вредоносной программы FakeCall, которая перехватывает исходящие звонки пользователей в банк и перенаправляет их на номера злоумышленников, мешая жертвам связаться с поддержкой.

FakeCall — это банковский троян, используемый для голосового фишинга. Преступники обманывают жертв, представляясь сотрудниками банков, и заставляют их раскрывать конфиденциальную информацию. Кроме того, FakeCall может перехватывать аудио- и видео с зараженных устройств, позволяя злоумышленникам красть данные без ведома жертвы.

Впервые об этой программе предупредила «Лаборатория Касперского» в 2022 году, сообщив, что троян маскируется под приложения известных южнокорейских банков и пытается обмануть пользователей, заставляя их думать, что они звонят в свой банк.

В 2023 году аналитики компании CheckPoint также сообщали об этой угрозе. На тот момент FakeCall выдавал себя за официальные приложения более чем 20 финансовых организаций и предлагал кредиты под низкие проценты. Программа также научилась лучше уклоняться от обнаружения.

Эксперты Zimperium рассказали, что в предыдущих версиях FakeCall предлагал пользователям позвонить в свой банк прямо из приложения, имитируя конкретные финансовые учреждения. При этом на экране появлялся оверлей с реальным номером банка, но на самом деле жертва соединялась с мошенниками.

В новых 13 образцах, изученных Zimperium, авторы вредоносной программы пошли еще дальше: теперь приложение устанавливается как обработчик вызовов по умолчанию и просит пользователя подтвердить это действие при установке APK.

Таким образом, FakeCall получает возможность управлять входящими и исходящими вызовами, выступая в роли основного интерфейса, который обрабатывает набор номера, соединение и завершение вызовов. Это позволяет вредоносной программе перехватывать и манипулировать вызовами.

Поддельный интерфейс имитирует настоящий интерфейс для звонков в Android, отображая настоящую контактную информацию и имена. Жертва вряд ли заметит мошенничество, когда пытается позвонить в финансовое учреждение. В результате троян незаметно перехватывает звонок и перенаправляет его на номер злоумышленников.

«Жертва даже не догадается об этих манипуляциях, поскольку поддельный пользовательский интерфейс вредоносной программы имитирует реальный банк, позволяя злоумышленнику собирать конфиденциальную информацию или получить несанкционированный доступ к финансовым счетам жертвы», — пишут исследователи.

Хотя код нового FakeCall сильно обфусцирован, эксперты обнаружили несколько улучшений и новых механизмов для атак в последних версиях трояна. Например, FakeCall добавил Bluetooth-листер и мониторинг состояния экрана устройства, которые пока не имеют вредоносной функциональности.

Также теперь программа использует Accessibility Service для получения более широкого контроля над пользовательским интерфейсом, отслеживая активность dialer’а и имитируя действия пользователя, включая клики и жесты. Кроме того, новый сервис связывается с управляющим сервером злоумышленников и может получать команды для выполнения различных действий, включая определение местоположения устройства, удаление приложений, запись аудио или видео, а также редактирование контактов.

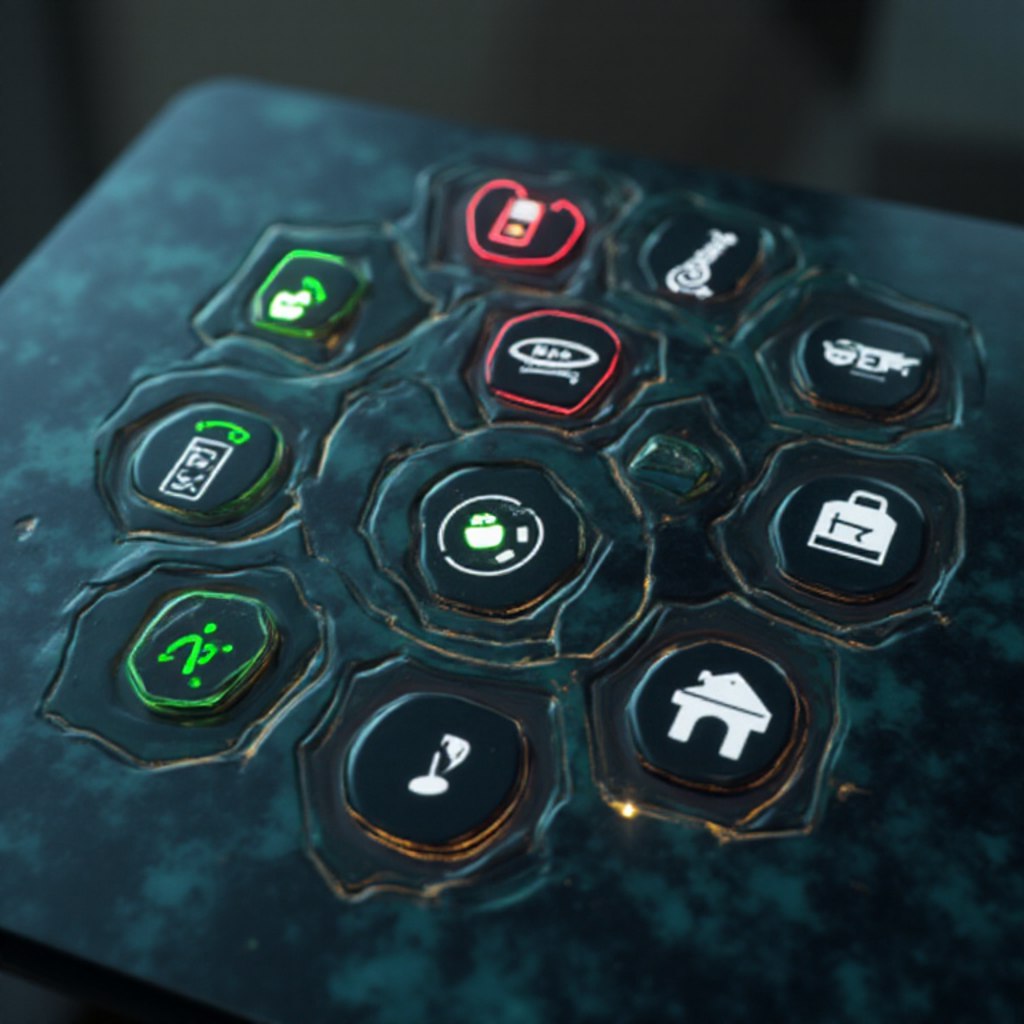

Среди новых команд, поддерживаемых FakeCall:

- запуск прямой трансляции экрана устройства;

- сделать скриншот;

- разблокировать устройство, если оно заблокировано, и временно отключить автоблокировку;

- использовать Accessibility Service для нажатия кнопки «Домой»;

- удалить конкретные изображения;

- получить доступ, сжать и загрузить изображение и миниатюру из хранилища (в частности, из папки DCIM).

Для защиты от таких вредоносов эксперты рекомендуют избегать установки приложений вручную и устанавливать их только из магазина Google Play.